Sobre o Trinity

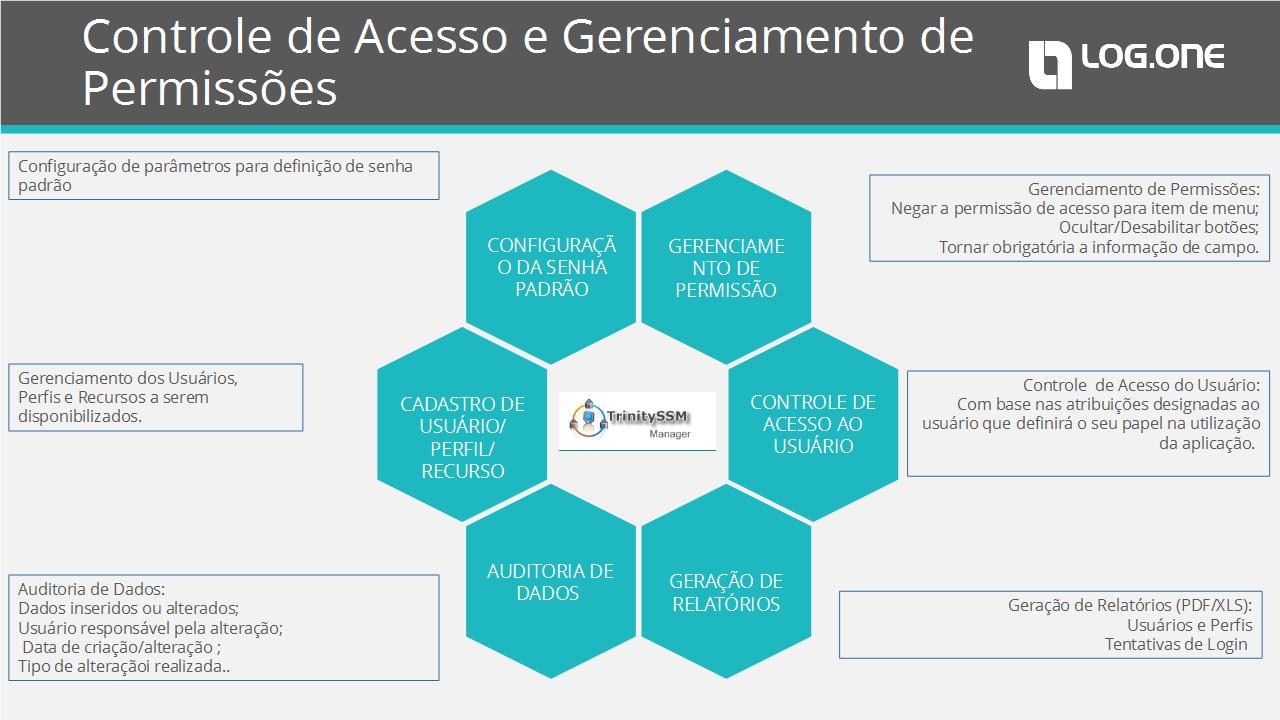

O controle de acesso e segurança do Log.One são gerenciados pelo sistema TrinitySSM.

Conceitos e Definições

| Termo | Definição |

| Usuário | Utilizador (pessoa ou departamento) à qual é dada a permissão para acessar um sistema sob um conjunto de permissões definidos por um determinado perfil. |

| Login | Identificação do usuário. |

| Aplicação | Sistema cujo controle de acesso é gerenciado pelo Sistema TrinitySSM. |

| Recurso | Funcionalidade fornecida pela aplicação gerenciada cujo acesso é controlado. |

| Tipo de Recurso | Categoria utilizada na definição do Recurso: Botão, Campo ou Menu |

| Permissão | Modo específico de utilização de um determinado recurso. |

| Tipo de Permissão | Atribuição da operação a ser realizada pelo usuário do sistema sobre um recurso: Acesso ao Item de Menu. Exibir Botão. Habilitar Botão. Tornar Obrigatório Campo |

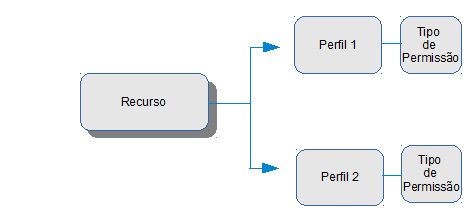

| Perfil | Nível de autoridade dentro do sistema, representado por um conjunto de permissões ou restrições atribuídas ao usuário. |

| Perfil Pai | Perfil que pode ser utilizado como modelo para criação de novos perfis. O perfil cadastrado utilizando este modelo, herdará automaticamente todas as permissões aplicadas ao Perfil Pai |

Acessando inicialmente o TrinitySSM (Administrador)

O administrador do sistema deve entrar com o usuário admin e a senha fornecida pela Log.One Tecnologia.

A senha inicialmente fornecida poderá ser alterada através da opção Alterar Senha na tela de acesso ao sistema.

Usabilidade

Acessando o Sistema

Ao digitar o usuário e senha, os módulos do sistema estarão disponíveis no Menu de Módulos

localizado na parte superior direita da tela inicial do TrinitySSM representado pelo botão Menu. As funções associadas a cada módulo são acessadas através do Menu de Funções localizado à esquerda da tela. Para uma melhor visualização dos dados, sempre que possível procure trabalhar em modo tela cheia. Para isso, clique no botão no Menu de Funções.Quando desejar retornar ao modo inicial, clique no botão Retrair..

Digitando Dados

Nas telas de inclusão de de dados, os campos assinalados com * são de preenchimento obrigatório. Mesmo não exigindo a obrigatoriamente nos demais campos, é importante ressaltar que quanto maior o numero de informações consistentes, melhor será o controle e utilidade do sistema.

os campos associados às tabelas previamente cadastradas, o preenchimento pode ser escolhido através de lista representada pelo botão Listar.

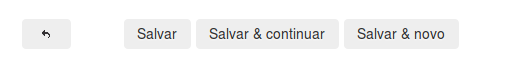

Incluindo Registro de Dados

- Retornar: Retorna à tela anterior sem salvar.

- Salvar: Grava os dados digitados e retorna à tela anterior.

- Salvar e Continuar : Grava os dados digitados parcialmente e permanece na mesma tela para complementar possíveis dados e/ou operações continuadas exigidas.

- Salvar e novo: Grava dados digitados e permanece na mesma tela para inclusão de um novo registro.

Pesquisando Informações>Para a realização de pesquisas, utilize o botão

Pesquisar

É possível associar os filtros existentes nos campo, inclusive os exibidos em lista de seleção.

Os campos assinalados com * são de preenchimento obrigatório e os demais podem ser utilizados, também, para resultados mais específicos de pesquisa.

Os resultados das pesquisas podem ser gravados/exportados para arquivos com extensão xls e pdf através do botão Download e podem ser abertos/operados através dos aplicativos correspondentes.

Cadastrando Informações

O procedimento para realização de cadastros no Sistema TrinitySSM é padronizado, podendo ser utilizado para as todas as funcionalidades que compõem o sistema: Usuário, Perfil, Aplicação, Tipo de Recurso, Recurso e Tipo de Permissão.

Ao optar por realizar um cadastro ou alteração em uma destas funcionalidades é exibida a tela de pesquisa onde serão listadas todas as informações cadastradas, sendo possível efetuar novas pesquisas, inclusões, cadastros, visualizações/edições,exclusões, remoções ou exportações para arquivos formato xls.

Cabe ressaltar a importância da análise preventiva da dependência entre as informações a serem cadastradas. Algumas delas são pré-requisitos para outros cadastros e por meio deles, são estabelecidas as interações e os vínculos necessários para a conclusão das operações e funcionalidades do sistema.

Visando facilitar o cadastro de informações, é possível realizar uma nova operação de inclusão utilizando a opção + em telas que utilizam elementos relacionados.

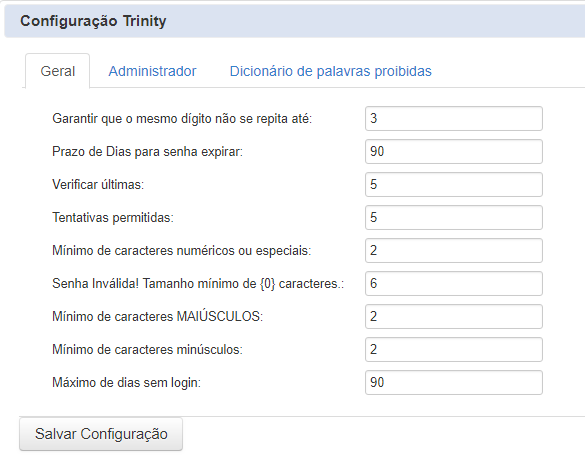

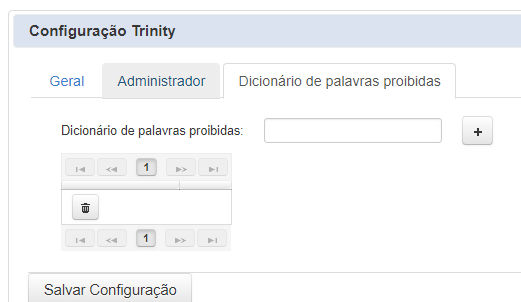

Configurando o Trinity

- A tela de configuração do TrinitySSM é composta por três abas: Geral, Administrador e Dicionário de Palavras Proibidas.

Aba Geral

São encontradas as configurações gerais da aplicação TrinitySSM, incluindo configuração de requisitos para senhas de usuários que não são

administradores.

Opções:

- Garantir que o mesmo digito não se repita.

- Número de dias para a senha expirar.

- Verificar ultimas senhas.

- Número de tentativas de login permitidas.

- Mínimo de caracteres numéricos.

- Mínimo de caracteres maiúsculos.

- Mínimo de caracteres minúsculos.

- Mínimo de caracteres para senha.

- Máximo de dias sem login antes de inativar o usuário.

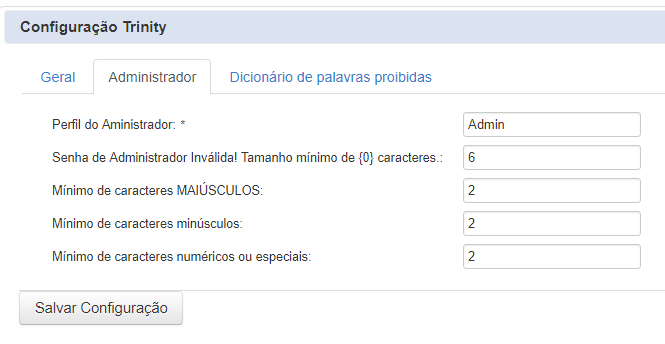

Aba Administrador

Estabelece as configurações do perfil de administrador do sistema e sua requisitos para definição de sua senha:

Opções:

- Perfil de administrador padrão.

- Mínimo de caracteres numéricos.

- Mínimo de caracteres maiúsculos.

- Mínimo de caracteres minúsculos.

- Mínimo de caracteres para senha.

Observação

As demais validações para senhas de usuários (uso geral) também são observadas para o Administrador, sendo substituídas.apenas as descritas nesse tópico.

Aba Dicionário de Palavras Proibidas

São palavras que não podem ser usadas na formação de senha dos usuários.

Na tela de cadastro de usuários é possível informar palavras proibidas na composição da senha exclusivas para o usuário, que se somarão aos termos proibidos de uso geral.

Cadastrando Perfil

Os perfis devem ser criados levando-se em consideração a função/cargo do usuário x funcionalidades da aplicação a serem utilizadas.

O perfil Administrador é default do sistema e contempla todas as funcionalidades.

Um perfil pode estar relacionado a um Perfil Pai. Dessa forma,todas as funcionalidades liberadas para o Perfil Pai serão designados também para o Perfil Filho, podendo este último sofrer alterações de exclusão ou inclusão de permissões.

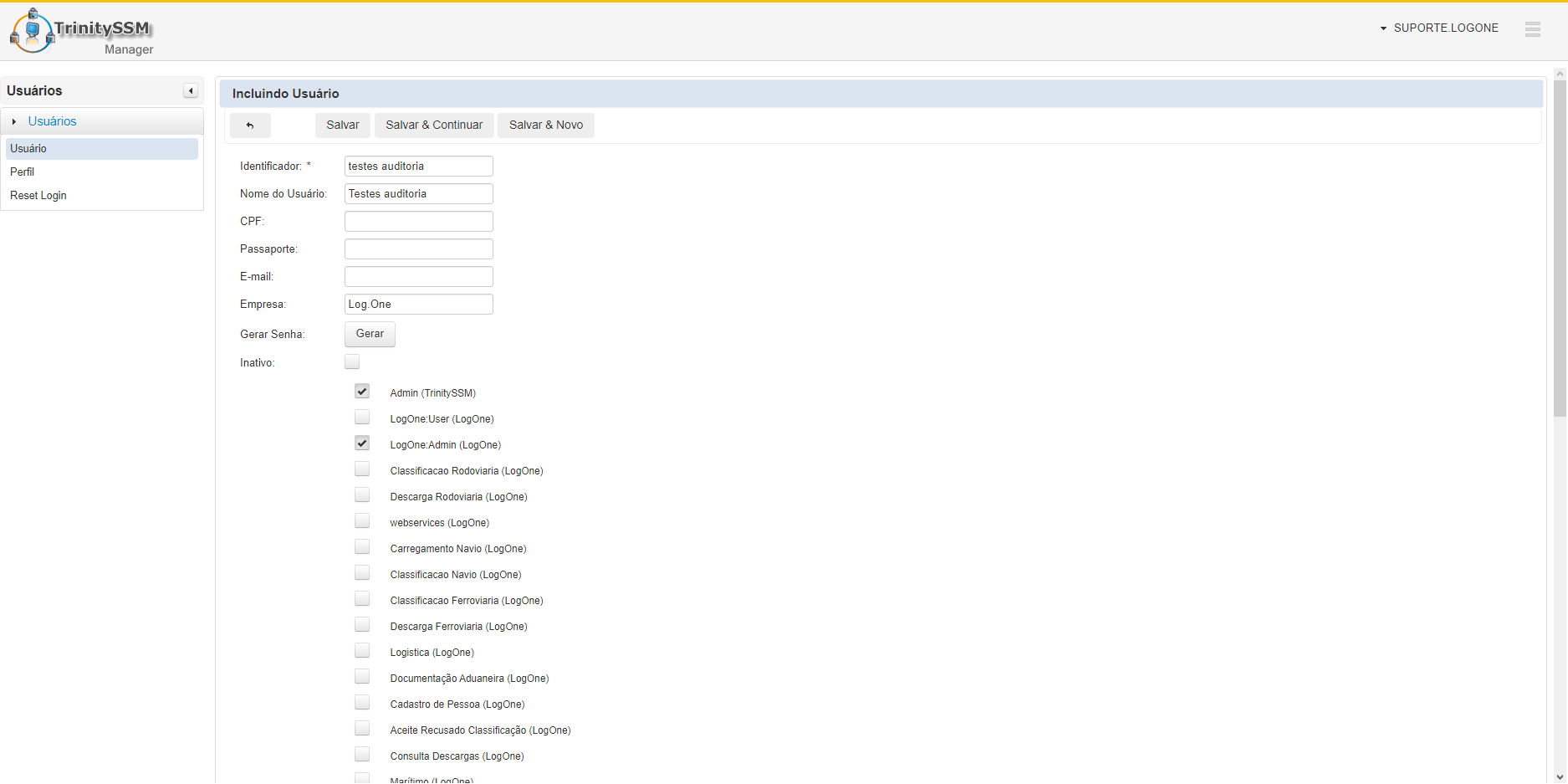

Gerando Senha Inicial para o Usuário

Uma vez informado o nome do usuário, acione o botão Gerar para a criação da senha inicial a ser utilizada pelo usuário na aplicação gerenciada pelo TrinitySSM.

Atenção

Por questões de segurança, não é possível recuperar essa senha após a criação do usuário. Por isso, é importante que ela seja anotada antes de salvar o usuário.

Primeiro Acesso

Ao tentar acessar a aplicação, o usuário deve entrar com o seu nome de usuário (login) e a senha informada pelo Administrador. Ao efetuar o primeiro acesso, o usuário será redirecionado para a tela de troca de senha. Essa troca de senha é obrigatória, não sendo possível o acesso à aplicação gerenciada pelo Trinity, enquanto não realizado tal procedimento.

A nova senha será validada de acordo com as configurações estabelecidas.

Reconfigurando Login (Reset)

Caso seja necessário, é possível resetar a senha que por algum motivo, tenha sido esquecida, por exemplo. A nova senha é gerada pelo sistema de acordo com os parâmetros definidos para senha padrão e deve ser informada ao usuário.

| Usuários > Reset de Login |

Em um próximo acesso à aplicação, o usuário que teve sua senha reconfigurada será redirecionado para uma tela onde deverá efetuar a atualização de sua senha, deixando assim de utilizar a senha padrão.

Parâmetros para definição de senha

As senhas a serem utilizadas pelos usuários devem obedecer à configuração pre-estabelecida que contempla

Cadastrando Aplicação a ser Gerenciada

Nesta etapa deverão ser cadastradas as aplicações a serem gerenciadas.

| Recursos > Aplicação |

Cadastrando Tipo de Recurso

Nesta etapa deverão ser cadastrados os tipos de recursos da aplicação a serem gerenciados, tais como: Menu, Botão e Campo.

| Recursos > Tipo de Recurso |

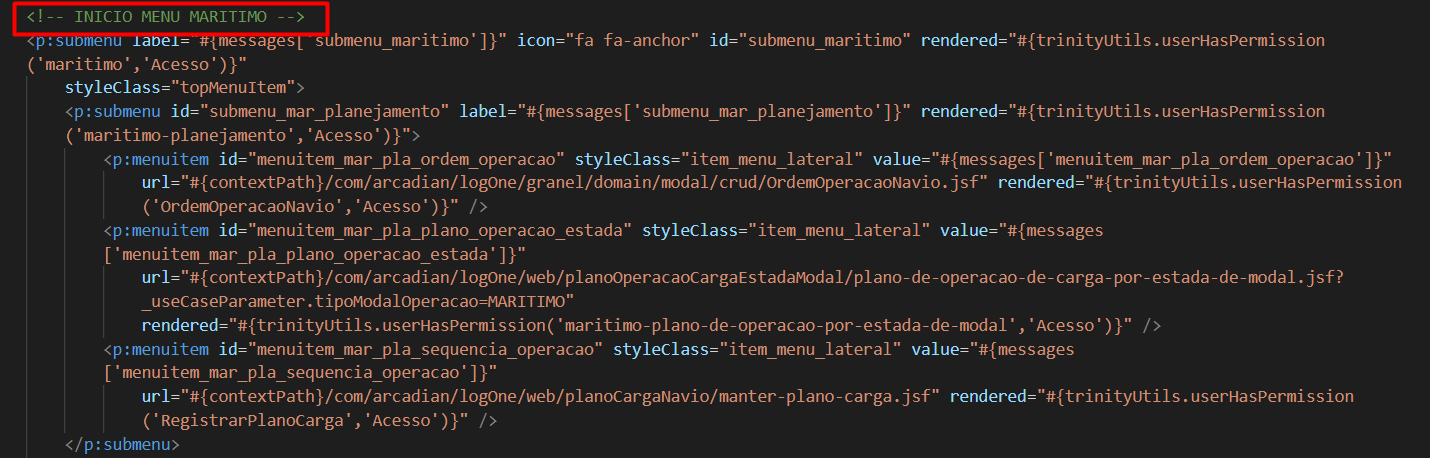

Identificando Recurso Tipo Menu

Para localizar o recurso que identifica um item de menu, acesse o arquivo navigation.xhtml em:

logone.war→ layout > sidebar

Visando facilitar a localização e identificação do recurso,a tag que descreve as funcionalidades existente em um Módulo inicia-se com o comentário

<!–INICIO MENU XXX,onde XXX=Módulo Principal , como por exemplo:

<!–INICIO MENU MARÍTIMO

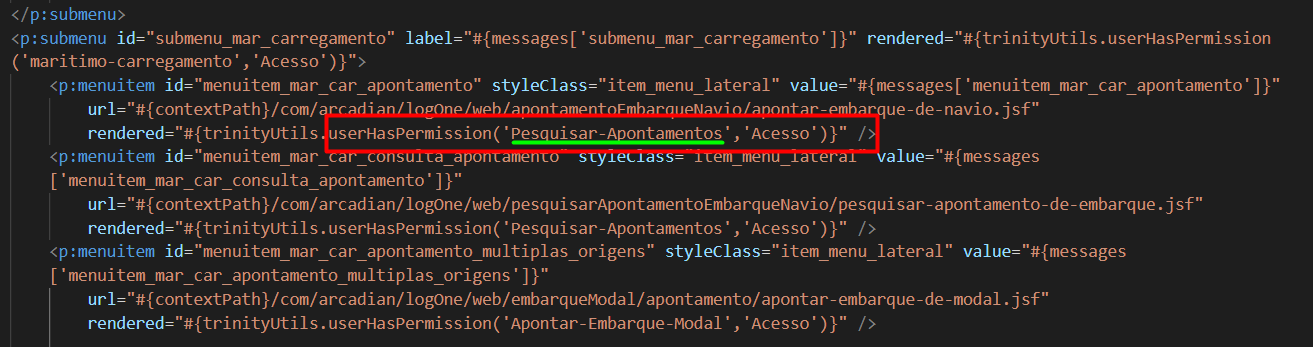

Em seguida à localização do Módulo, localize o item de menu da funcionalidade que será cadastrado no Trinity. Para localizar o recurso no arquivo navigation.xhtml, pesquise pelo texto userHasPermission dentro da tag do item de Menu de Módulos. A identificação do Recurso será, sempre,o texto que estiver logo após userHasPermission, cuja descrição está diretamente relacionada à funcionalidade que se deseja cadastrar.

Como exemplo, será utilizada a funcionalidade:

| Marítimo > Carregamento> Consulta Apontamento de Produção |

Identifique o sub menu Carregamento” no arquivo navigation.xhtm. Neste caso, localize pelo texto:

<p:submenu id=”subMenuMaritimoCarregamento”

Para localizar o recurso relacionado à funcionalidade desejada, pesquise pelo texto userHasPermission dentro da tag do Item de Menu de Módulos Marítimo. O recurso da funcionalidade é Pesquisar-Apontamentos.

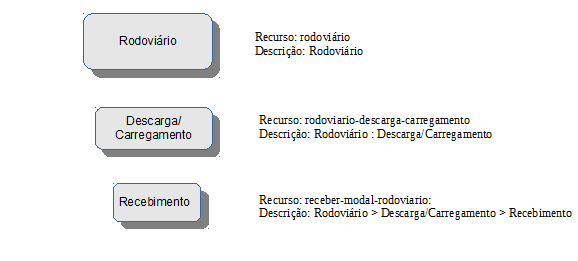

Para que uma funcionalidade/ação seja controlada, é necessário que os recursos superiores (de menu e módulo) também sejam cadastrados.Vide exemplo abaixo:

Identificando Recurso Tipo Campo ou Botão

Para localizar o recurso que identifica um Botão ou Campo, acesse a aplicação Log.One e clique com o botão direito no campo em questão e faça a inspeção do elemento, localizando o seu Id.

Controlando Acesso de Usuário

O controle de acesso do TrinitySSM é feito com base nas atribuições designadas ao usuário que definirá o seu papel na utilização da aplicação.

Gerenciando Permissõe

Para todo sistema gerenciado pelo TrinitySSM, o emprego dos recursos liberados para o usuário passa por etapas de autenticação e autorização conforme o nível de segurança adotado.

Na tela do Gerenciador de Permissões é possível:

- Negar a permissão de acesso para item de menu;

- Ocultar/desabilitar botões;

- Tomar obrigatória a informação de campo.

As permissões no TrinitySSM são definidas de acordo com Aplicação,Perfil, Tipo de Recurso, Recurso e Tipo de Permissão cadastrada.

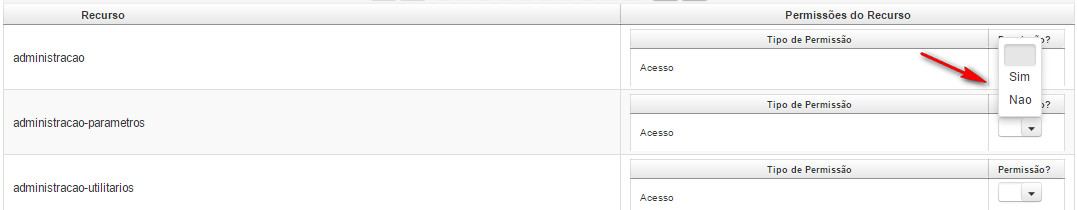

Gerenciando Menu

Uma vez cadastrados os recursos relacionados a itens de menu, é possível conceder ou retirar o seu acesso para determinado perfil:

Selecione os dados referentes à Aplicação, Perfil e Tipo de Recurso (Menu).

Serão apresentadas as funcionalidades da aplicação cujos recursos de menu estão cadastrados no TrinitySSM para o filtro informado e suas permissões são apresentadas com base no Perfil Pai, caso tenha sido informado. As funcionalidades que não foram herdadas do Perfil Pai são exibidas sem nenhum tipo de permissão, devendo ser alteradas.

Identifique as funcionalidades desejadas para o Perfil selecionado e proceda a liberação da permissão de Acesso, escolhendo Sim ou Não. A permissão estará negada, caso o campo Permissão esteja Em Branco ou Não. Caso o perfil necessite ter o acesso, basta alterar o campo Permissão para Sim.

A seguir, será descrito um exemplo de configuração de item de menu.

I – Considerando os seguintes dados previamente cadastrados:

| Recursos > Tipos de Recursos |

Nome: Menu

Descrição: Recurso do tipo Menu, pertencente a todos itens de menu da aplicação

| Recursos > Recurso |

Nome: administracao-parâmetros

Descrição: Menu: Administração > Parâmetros

Aplicação: Log.One

Tipo de Recurso:Menu

| Permissões > Tipos de Permissão |

Nome: Acesso

Descrição: Acesso a Item de Menu

Tipo de Recurso: Menu

II. Acesse o Gerenciador de Permissões

| Permissões > Gerenciador de Permissões |

Selecione o filtro desejado.

Os recursos (itens de menu) cadastrados serão exibidos. Identifique os itens desejados para o Perfil selecionado e proceda a liberação da permissão de acesso.

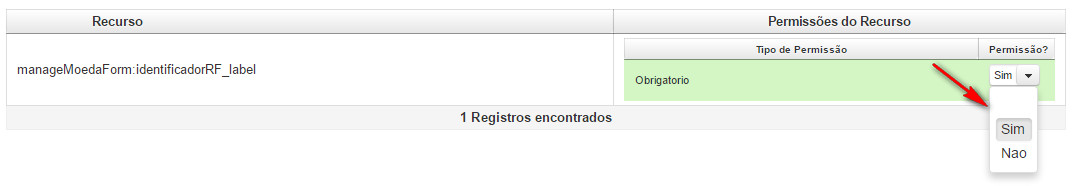

Gerenciando Botão ou Campo

Para configurar os botões/campos de forma diferente do default da aplicação, é necessário identificar e cadastrar a identificação do recurso.

O modelo da aplicação Log.One considera que determinados campos estejam visíveis na tela, com obrigatoriedade respeitada e habilitados. Portanto não é recomendado gerenciar a visualização de campos core. Assim a aplicação não encontrará impedimentos para completar uma tarefa. Ex.: Funcionalidade de Apontamento de Produção, o campo quantidade de carga/descarga é de vital importância para a funcionalidade.

Identifique o recurso Campo ou Botão desejado e proceda a configuração do modo de exibição do recurso,escolhendo Sim ou Não para Exibição e Habilitação.

A seguir, será descrito um exemplo de configuração de botão. O mesmo procedimento pode ser aplicado para campos.

I – Considerando os seguintes dados previamente cadastrados:

| Recursos > Tipos de Recurso |

Nome: Botão

Descrição: Recurso do tipo Botão, pertencente a todos os botões do sistema.

| Recurso > Recurso |

Nome:manageMoedaForm:searchResult:0:editAction

Descrição: Menu: Cadastro > Geral > Moeda – BotãoEdição

Aplicação:Log.One

Tipo de Recurso:Botão

| Permissões > Tipo de Permissão |

Nome: Exibição

Descrição: Exibir componente na tela

Tipo de Recurso: Botão

Nome: Habilitação

Descrição: Habilitar componente na tela.

Tipo de Recurso: Botão

Nome: Obrigatório

Descrição: Obrigar o preenchimento do campo.

Tipo de Recurso: Campo

As permissões criadas é que definirão o comportamento do componente: exibido ou habilitado para o Perfil em que

II – Acesse o Gerenciador de Permissões

| Permissões > Gerenciador de Permissões |

Selecione o filtro desejado.

Os recursos (botão e/ou campos) cadastrados serão exibidos. Identifique os itens desejados para o Perfil selecionado e proceda a liberação da permissão de acesso.

Auditando Dados da Aplicação

A funcionalidade Auditoria de Dados documenta, em tabelas internas específicas a criação e alterações realizadas em um registro da aplicação. Sempre que uma alteração é feita, um registro de auditoria é gerado com as seguintes informações:

- Dados inseridos ou alterados

- Usuário responsável pela alteração

- Data de criação/alteração

- Tipo de alteração que foi realizada.

Permanência dos dados na auditoria

Os dados da auditoria permanecem indefinidamente no banco de dados e, qualquer procedimento de remoção deve ser realizado por um profissional especializado no banco que atuará sob orientação de um consultor/analista Log.One.

Principais benefícios da auditoria de dados

- Ao ativar a auditoria de dados, é possível manter o controle das alterações em entidades da aplicação em forma de histórico.

- Garantir segurança e consistência dos dados, uma vez que é possível saber exatamente dados do usuário e data de alteração do registro. Os registros de auditoria não podem ser excluídos por usuários sem acesso direto ao banco de dados.

- Facilitar o retorno dos valores de uma entidade que foi alterada de forma incorreta, quando necessário.

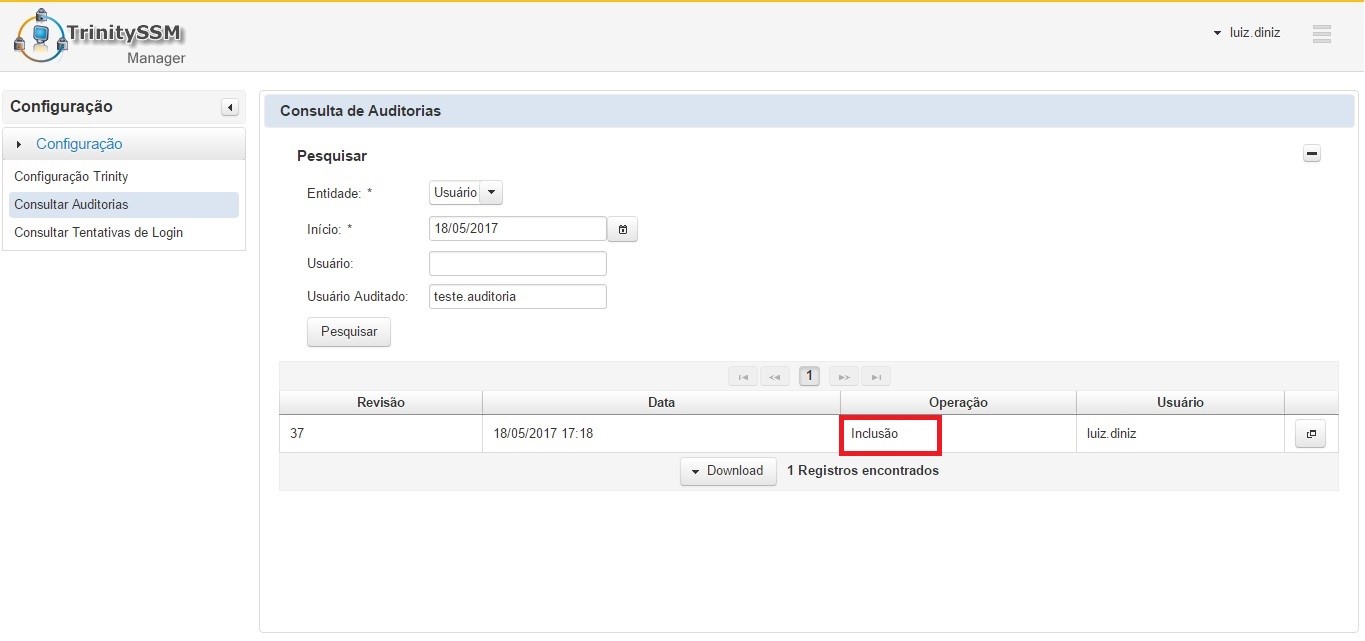

Criação de um novo registro

Ao inserir um novo registro na aplicação, é gerado, automaticamente, um registro de auditoria com todos os dados informados e o responsável pela inclusão.

Ao realizar a pesquisa na tela de Consulta Auditoria de Dados, informando o filtro desejado, é exibido o registro com as informações da criação da entidade como mostra abaixo. Entre essas informações: usuário responsável, a data/hora e a operação realizada.

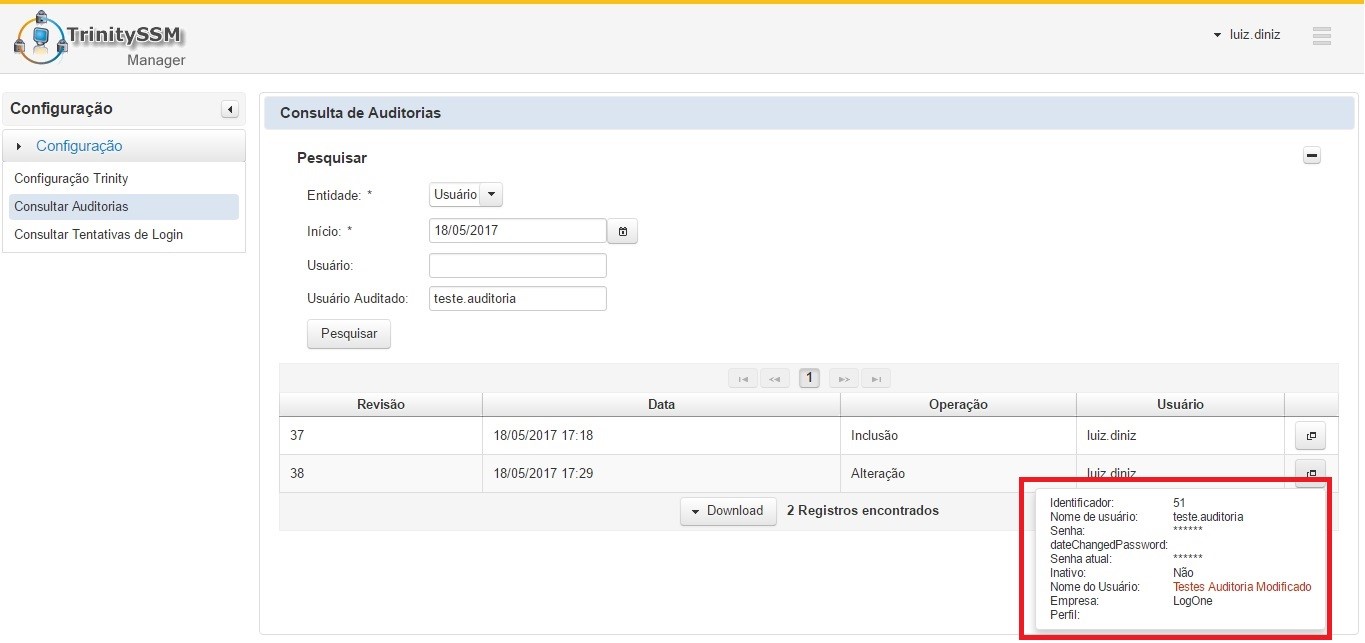

Alteração de um registro

Quando o usuário acessa um registro existente e realiza modificações em seus dados, é gerado, automaticamente, um registro de auditoria.

Um registro de auditoria de uma entidade alterada terá a operação Alteração. Ao clicar no botão Detalhes da Auditoria, são exibidas as informações da entidade já alterada, destacando em vermelho quais dados foram modificados.

A cada alteração realizada, é gerado novo registro de auditoria, mantendo assim um histórico de todas as alterações feitas.

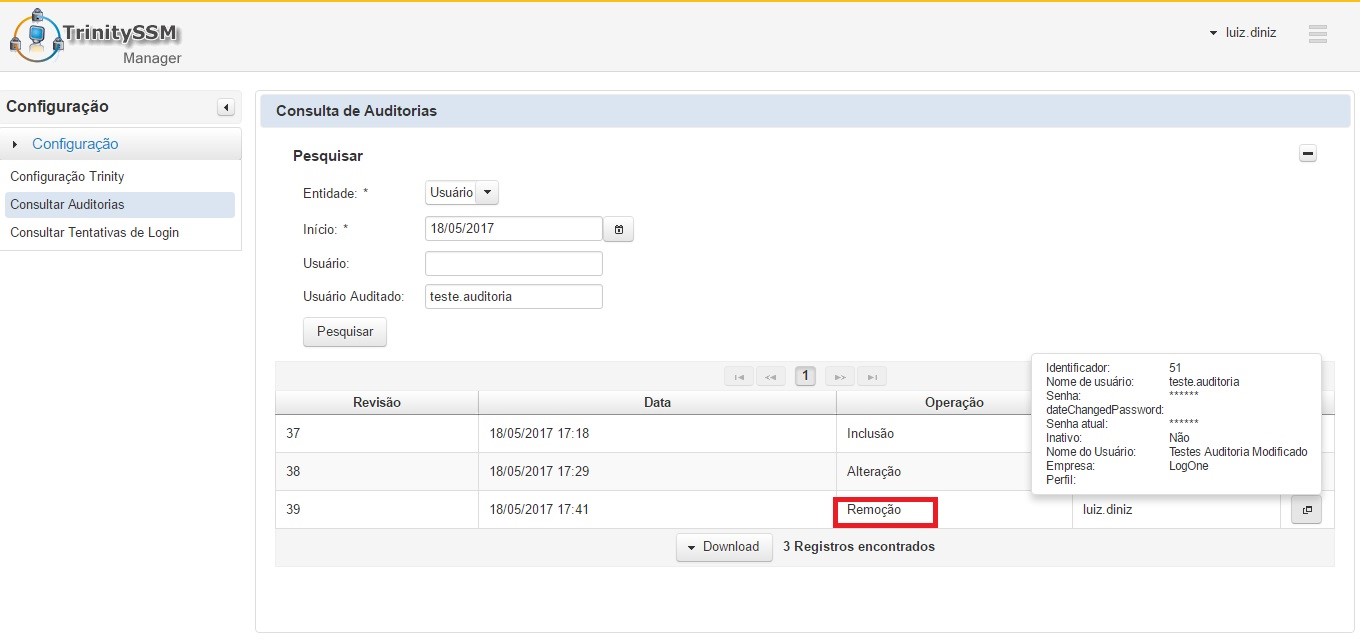

Removendo um registro

Ao remover um registro, também é incluído um registro de auditória com os mesmos dados e com o tipo de operação Remoção, incluindo o usuário que executou a exclusão e a data/hora.

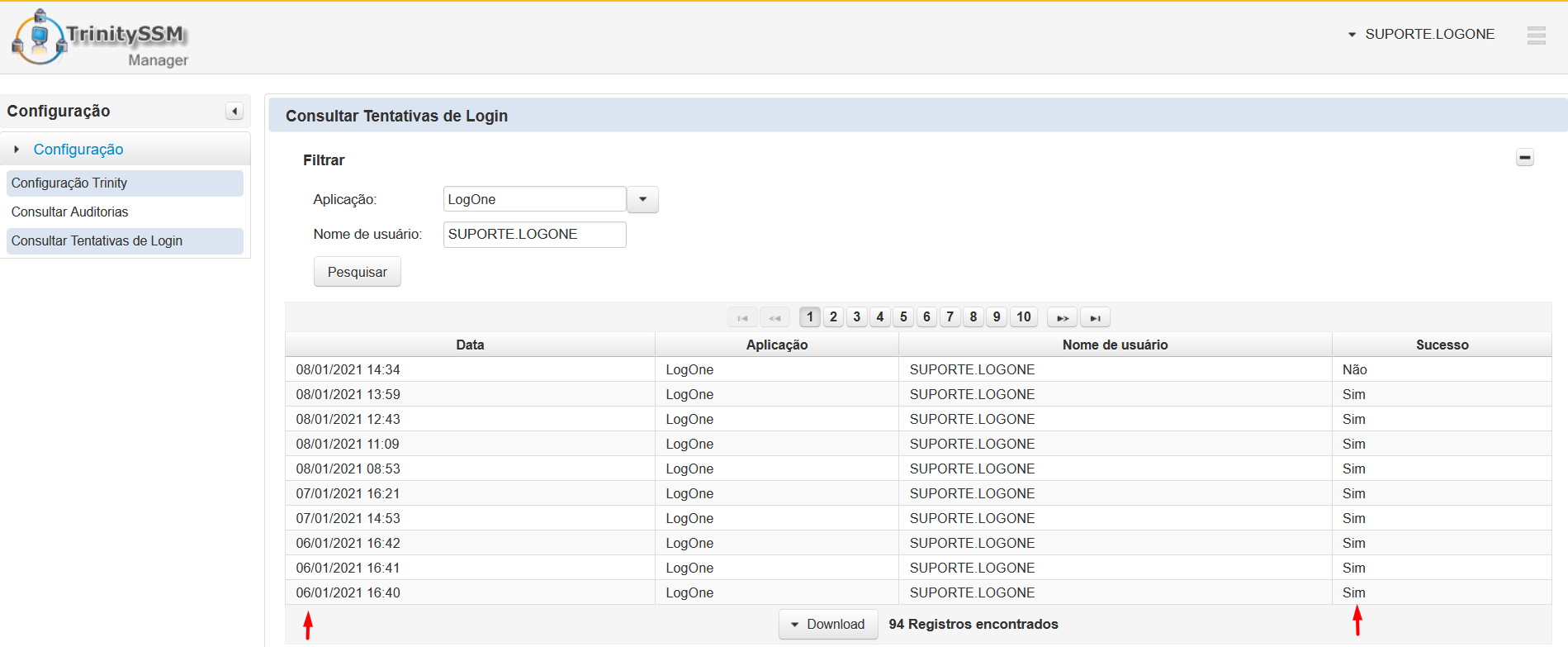

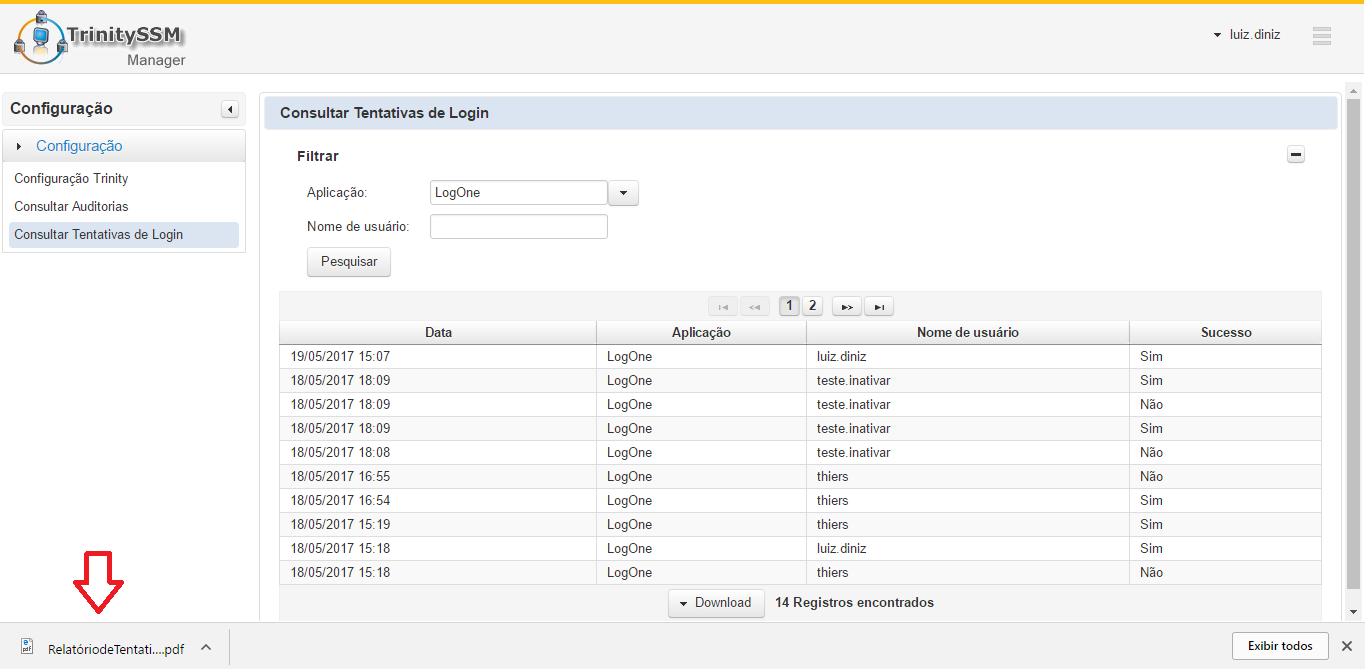

Consulta Logs de Acesso

| Configuração > Consulta Tentativas de Login |

No que tange ao controle de acesso das aplicações, sempre que é realizado login ou tentativas de login os registros são gravados em tabelas internas específicas, onde permanecem por tempo indeterminado. Caso necessário, esses registros podem ser consultados por meio da tela Consulta Tentativas de Login.

Ao realizar uma consulta nessa tela, informando no filtro a aplicação e usuário desejado, serão exibidos todos os acessos do usuário ao sistema.

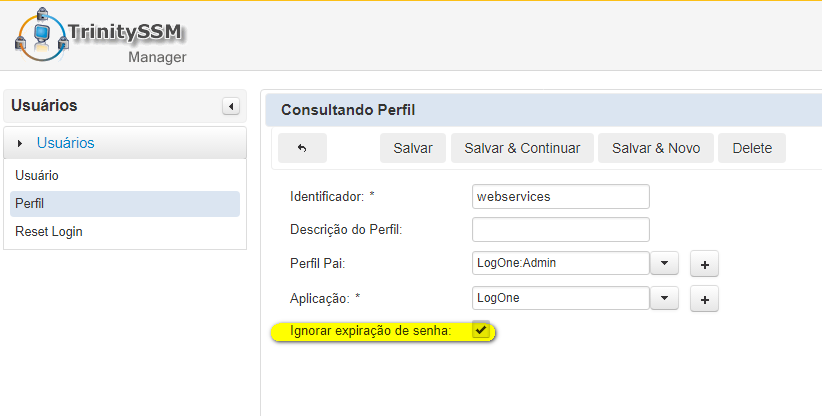

Desconsiderando a Expiração da Senha de Usuário

As senhas usadas pelos usuários tem um prazo de validade definido nas configurações gerais do Trinity.

Entretanto, pode ser necessário que um determinado perfil de usuários não tenha este controle.

No cadastro de perfil desejado, assinale o campo para que seja desconsiderada a obrigatoriedade de renovação da senha após o período definido nas configurações do Trinity.

Importante lembrar que, por questões de segurança, um usuário que possuir mais de um perfil e qualquer um deles não tiver a opção marcada, o usuário terá que alterar sua senha obrigatoriamente. Para que a configuração seja efetiva, TODOS os perfis do usuário precisam ter a opção marcada

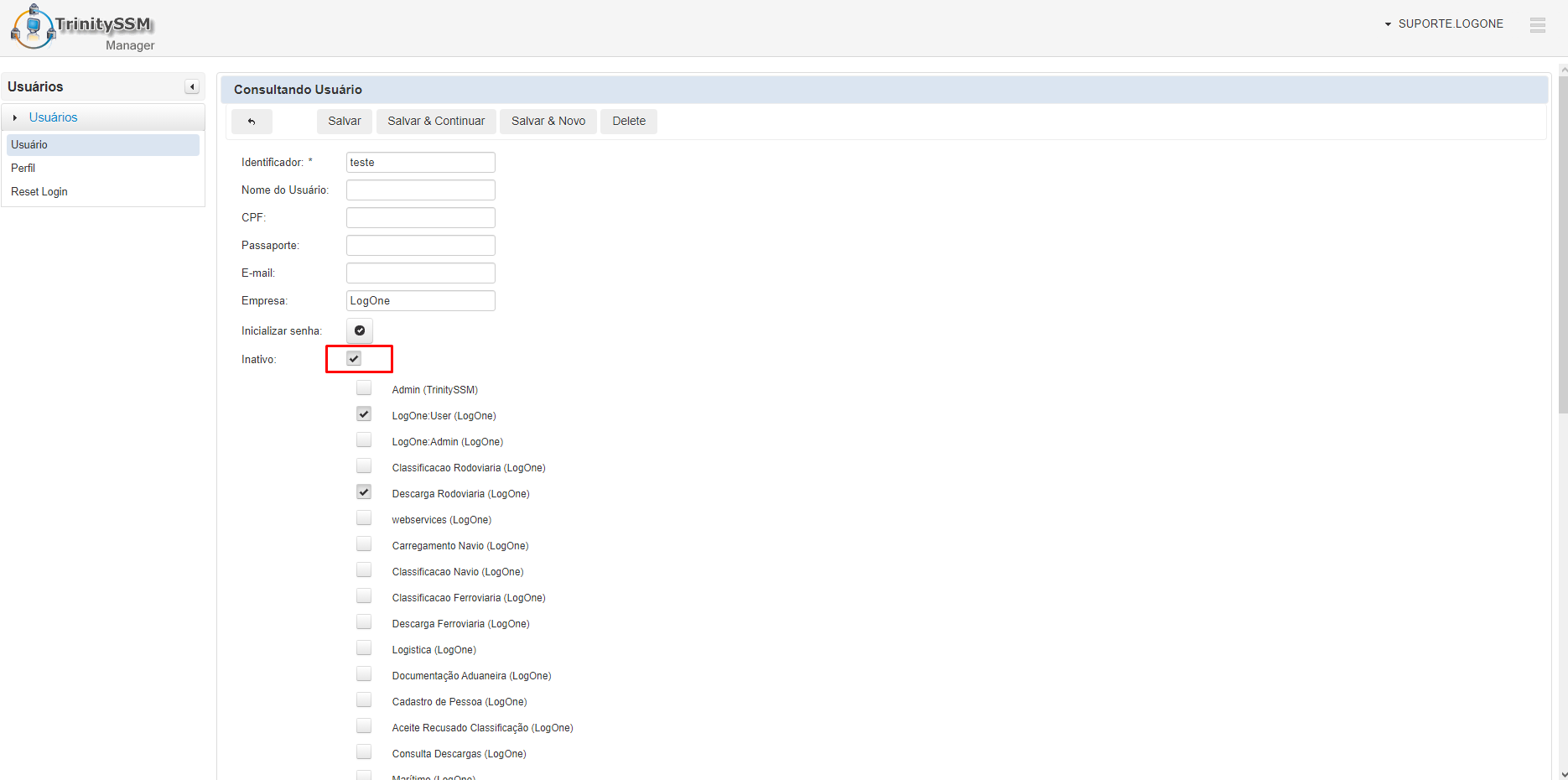

Inativando/Ativando Usuário

A funcionalidade Inativar Usuário permite que o usuário seja inativado, sem que seja necessário alterar perfil ou removê-lo. Ele fica inativo até ser reativado pelo Administrador doTrinity.

| Usuários > Usuário |

Marque a opção Inativo como no exemplo a seguir:

Ao inativar um usuário, ele fica impedido de fazer login em qualquer dos sistemas a que esteja atribuído.

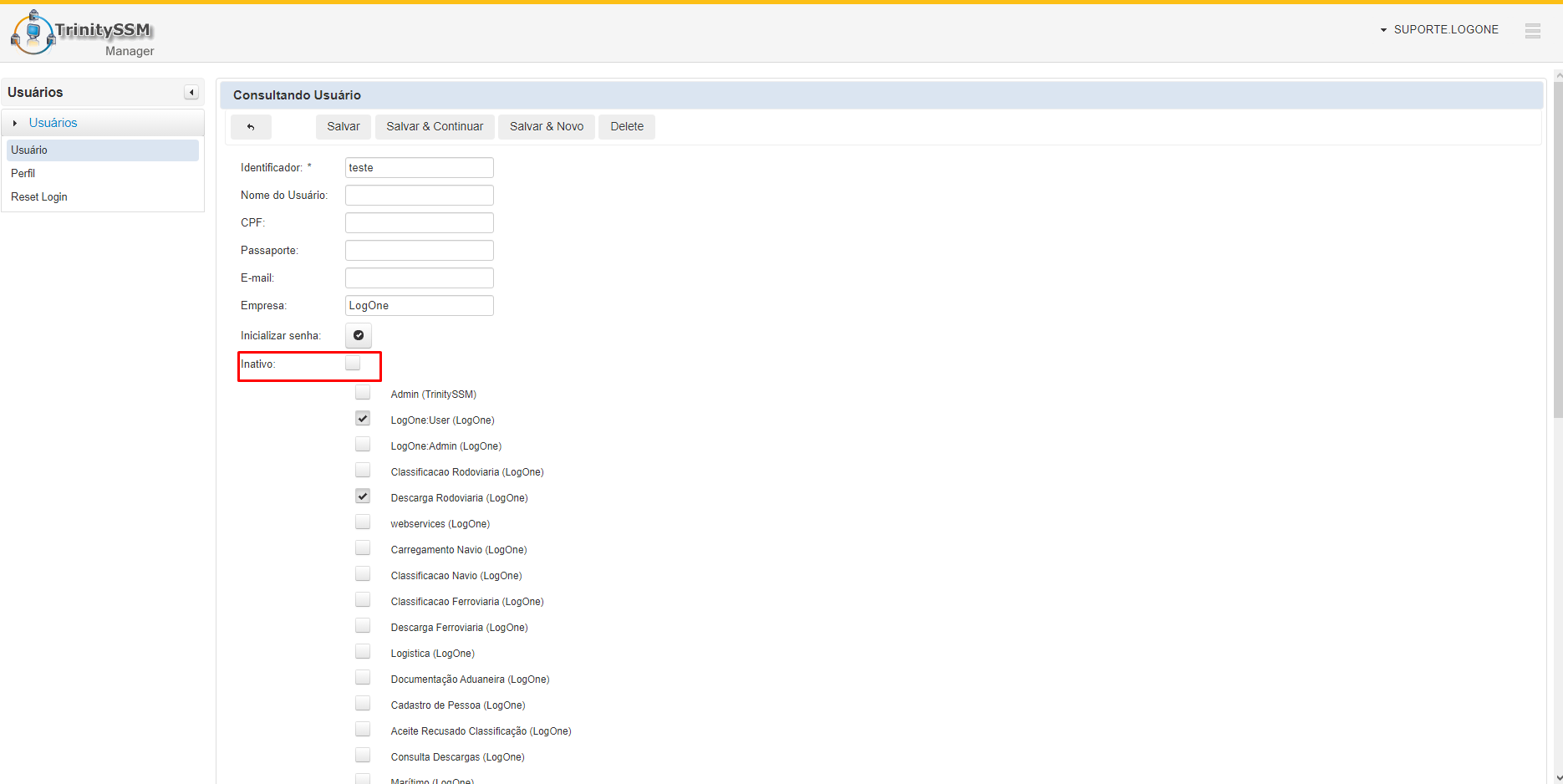

Reativando usuário

Para reativar um usuário, o Administrador do Trinity deve entrar na tela de gerenciamento de usuário e selecionar o usuário a ser reativado.

Basta desmarcar a opção Inativo e salvar o registro novamente.

Quando um usuário é reativado, ele passa a ter acesso novamente a todos os sistemas a que esteja atribuído.

Observações Importantes

- A inativação e reativação de usuário só pode ser feita por usuários com acesso ao gerenciamento de usuários.

- Inativar um usuário não interfere nos registros já associados a ele no sistema. Somente o impede de efetuar novo login.

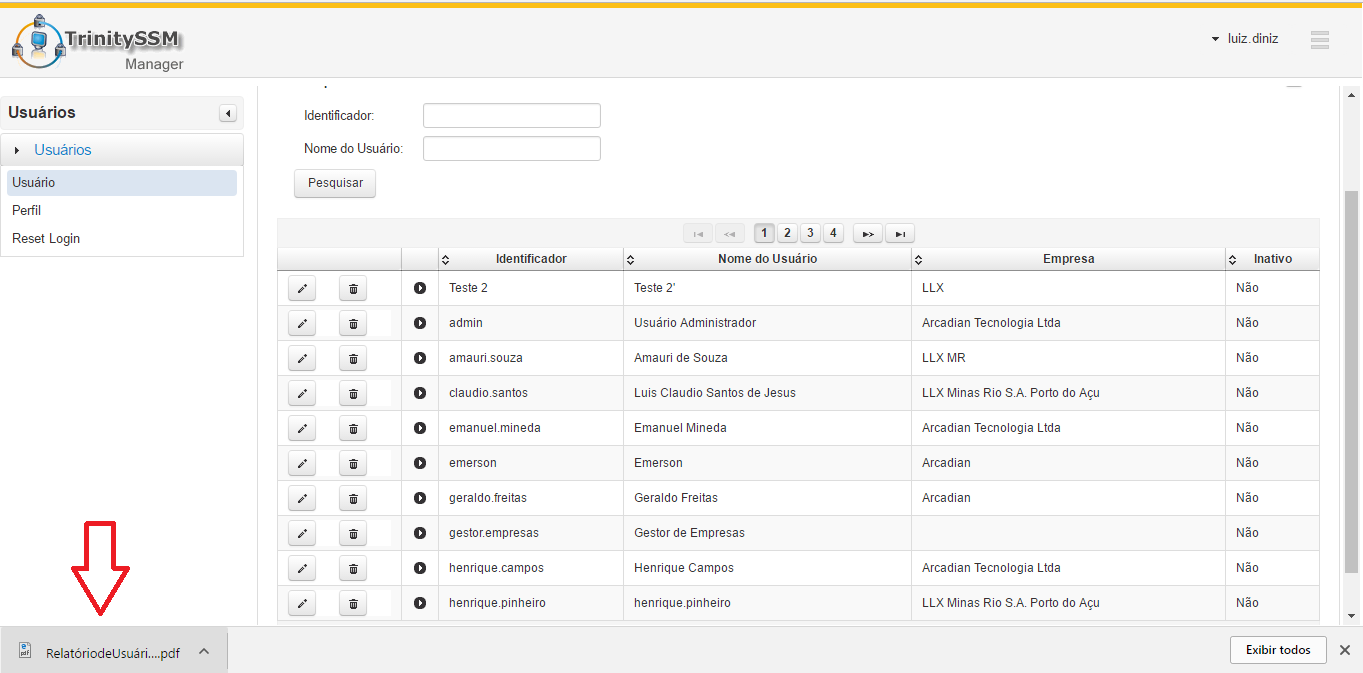

Relatórios

Usuários e Perfis

O relatório apresenta os seguintes dados:

- Identificador do usuário

- Nome do usuário

- Empresa

- Status (ativo ou inativo)

| Usuários > Usuários>Usuário |

Selecione o filtro desejado e clique em pesquisar. Uma tabela com o resultado da pesquisa será exibida.

No rodapé da tabela de resultados, existe um botão Download, pelo qual é possível gerar o relatório com os dados já filtrados.

Selecione o tipo de relatório que deseja (PDF ou XLSX) e será gerado um arquivo.

Agora é só abrir o arquivo para visualização do resultado.

Tentativas de Login

O relatório de Tentativas de Login permite ao usuário gerar um documento do tipo PDF e XLSX contendo os dados de tentativas de logins dos usuários nos quais constam os seguintes dados:

- Data da tentativa de login

- Aplicação

- Nome do Usuário

- Sucesso (SIM para logins realizados e NÃO para falha no login)

| Configuração > Configuração > Consultar Tentativas de Login |

Selecione o filtro desejado e clique em pesquisar. Uma tabela com o resultado da pesquisa será exibida.

No rodapé da tabela de resultados, existe um botão Download, pelo qual é possível gerar o relatório com os dados já filtrados.

Selecione o tipo de relatório que deseja (PDF ou XLSX) e será gerado um arquivo que será salvo em seu computador.

Agora é só abrir o arquivo para visualização do resultado.

Articles

- Sobre o Trinity

- Conceitos e Definições

- Acesso Inicial do Administrador

- Usabilidade

- Cadastrando Perfil

- Gerando Senha Inicial para Usuário

- Primeiro Acesso

- Reconfigurando Login

- Parâmetros para Definição de Senha

- Desconsiderando a Expiração da Senha de Usuário

- Cadastrando Aplicação a ser Gerenciada

- Cadastrando tipo de Perfil

- Cadastrando Recurso

- Identificando Recurso do Tipo Menu

- Identificando Recurso Tipo Campo ou Botão

- Controlando acesso de usuário

- Gerenciando Permissões

- Gerenciando Menu

- Gerenciando Botão ou Campo

- Auditando Dados da Aplicação